ランサムウェア攻撃が、大胆になってきた。

米国の石油パイプライン、食のサプライチェーンをはじめ 日本でも、報告がされているが、実際には、身代金を払って表には出ないところもあるだろう。

今回のIT小僧の時事放談は、

ランサムウェア攻撃は、MSPを狙う 突破されたら利用企業すべての情報にアクセス可能

と題して、MSP(マネージド・サーヴィス・プロヴァイダー)を狙って 契約企業のすべてを手に入れyれようとしている。というお話です。

小難しい話をわかりやすく解説しながらブログにまとめました。

最後まで読んでいただけたら幸いです。

ランサムウェア攻撃とは

ハッキングといえば これまでは、企業や個人のパソコンに侵入し情報を抜き取り、機密情報を盗み出したり、個人情報を盗んだりしていました。

しかし、最近は、ランサムウェア攻撃というものが、問題になっています。

しかも、個人のハッカー小僧?ではなく、もっと組織的な犯罪集団として犯罪を重ねています。

ランサムウェア攻撃とは、簡単に言うと恐喝です。

企業のパソコン、サーバーに保管してあるデータを暗号化して、その解除と引き換えに身代金を要求支払いを拒んだ場合には、盗み取ったデータを公開すると脅迫するサイバー攻撃のことです。

身代金は、足がつかないように仮想通貨を使うことが多い。

被害になった場合、フルバックアップを別のサーバに保管シていない限り対応の方法は、まずない。

そのため、被害にあったにもかかわらず、表面化しない場合も多いと推測されます。

米国の石油パイプラインの場合は、身代金を払い、米国の専門部隊が追跡し、支払った身代金の大部分を回収したと言われています。

-

-

ねらわれたインフラ コロニアル・パイプラインの次は、世界最大の食肉加工会社のJBS そして 富士フイルムにランサムウェア攻撃

You don't have to worry worry 守ってあげたい♪ タイトル:守ってあげたい 作詞・作曲 松任谷由実 映画:ねらわれた学園 主演 薬師丸ひろ子 薬師丸ひろ子さん IT小僧より ...

続きを見る

MSP(マネージド・サーヴィス・プロヴァイダー)

MSP(マネージド・サーヴィス・プロヴァイダー)というのは、企業のコンピュータやネットワークなどシステムの運用・保守・監視を委託するサービスで多くの企業で契約しているところが多くなってきました。

今回のランサムウェアの攻撃は、このMSPを狙ったもので、MSPに侵入できれば、契約している企業に対してランサムウェア攻撃が可能となります。

7月2日(米国時間)「REvil」という犯罪組織が、MSPのシステム管理ソフトウェアに侵入、数百社の契約企業にランサムウェア攻撃を行っている。

つまり、1社にターゲットを絞るより、大元締めをターゲットとして侵入すれば、MSP企業すべてに入り込めるという手法である。

具体的な手法については、書きませんが、MSPの契約企業に配布しているソフトウェアに侵入したとも言われています。

「REvil」は、8つのMSPをハッキングしたらしい という情報もあります。

こうなると やりたい放題となってしまいます。

組織は。ロシア発と言われていますが、その実態は、少なくても公表されていません。

対抗策

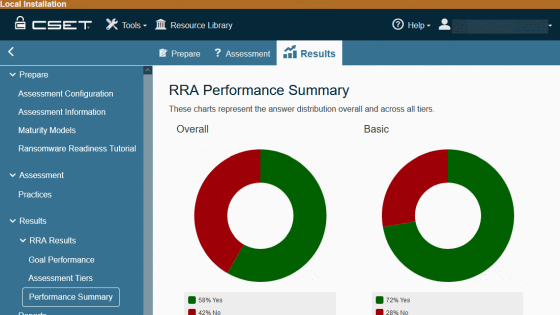

アメリカ合衆国国土安全保障省のサイバーセキュリティ・インフラストラクチャセキュリティ庁(CISA)がランサムウェア対策ツール

「Ransomware Readiness Assessment (RRA)」を2021年6月30日にリリースしました。

※全部英語です。

CISA’s CSET Tool Sets Sights on Ransomware Threat | CISA

Release Ransomware Readiness Assessment CSET v10.3 · cisagov/cset · GitHub

💻 🔒 Our new CSET Ransomware Readiness Assessment module gives you the keys to lock down your networks and keep malicious cyber actors away. Download our ransomware self-assessment tool: https://t.co/HCcDAEMPYT #Ransomware #Cybersecurity pic.twitter.com/oATxi4eQDF

— Cybersecurity and Infrastructure Security Agency (@CISAgov) June 30, 2021

このツールは、限定的なものでそのまま使えるかどうかはわかりません。

まとめ

個人的に注意していてもこればかりは、対応が難しい。

MSPという根っこが狙われたら どうしようもない状況です。

「内閣サイバーセキュリティセンターが、注意を呼びかけている」

と言われても

正直狙われたら最後

となると感じている。

個人でできることは、パスワードの強化とシステムの更新ぐらいしかないのだが・・・

[amazonjs asin="B07NDKMKYY" locale="JP" title="ESET インターネット セキュリティ(最新)|5台3年|オンラインコード版|ウイルス対策|Win/Mac/Android対応"]